Flash Loan Nedir? Borç Al, Saldır, Geri Öde Mekanizması

Flash loan, bir işlemin tek bir blok içinde gerçekleşmesi koşuluyla teminatsız olarak alınabilen anlık kredi sistemidir. Bu tür krediler, kullanıcıya teminat göstermeden büyük miktarda varlık ödünç alma imkanı tanır, ancak alınan kredi aynı işlem blokunda geri ödenmezse işlem geçersiz sayılır ve tüm işlem geri alınır. Bu özellik, DeFi kullanıcılarına hızlı arbitraj ve likidite sağlama gibi olanaklar sunsa da, aynı zamanda protokol güvenliği açısından ciddi tehditler oluşturur.

Bu mekanizma, geleneksel finans sistemlerinde mümkün olmayan bir hız ve esneklik sunar. Ancak kötü niyetli aktörler, bu teknolojiyi manipülasyon ve saldırı aracı olarak da kullanabilmektedir. Özellikle zayıf yapılandırılmış akıllı sözleşmelere karşı yapılan saldırılarda flash loan’lar, düşük maliyetli ancak yüksek etkili saldırı vektörleri haline gelmiştir.

Flash Loan Saldırıları Nasıl Gerçekleşir? En Bilinen Vaka Örnekleri

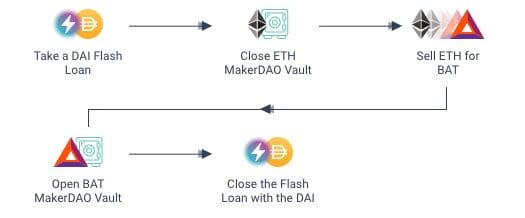

Flash loan saldırıları genellikle birden fazla protokolü aynı anda hedef alarak sistemdeki değer aktarım mekanizmalarını istismar etmeye dayanır. Saldırgan, büyük miktarda fonu flash loan yoluyla ödünç alır, bu fonları zincir üzerindeki fiyat oracle’larını veya likidite havuzlarını manipüle etmek için kullanır ve daha sonra bu manipülasyondan kâr elde ederek krediyi geri öder.

Örneğin 2020’deki bZx saldırısında, flash loan ile alınan fonlar kullanılarak oracle fiyatları manipüle edilmiş ve protokolden milyonlarca dolar değerinde varlık çekilmiştir. 2021’de PancakeBunny saldırısında da benzer şekilde fiyat manipülasyonu yoluyla büyük miktarda varlık elde edilmiştir. Bu saldırılar, flash loan’ların sadece yüksek hacimli değil aynı zamanda teknik bilgiye dayalı sofistike saldırıların bir parçası olarak kullanılabileceğini göstermektedir.

Akıllı Sözleşme Açıkları: Fiyat Manipülasyonu, Reentrancy, Oracle Sorunları

Flash loan saldırılarında başarıya ulaşmak için en sık kullanılan yöntemlerin başında fiyat manipülasyonu gelir. Düşük likiditeli havuzlarda flash loan ile yüksek hacimli işlemler yapılır ve oracle fiyatları yapay olarak değiştirilir. Bu değişen fiyatlar, diğer protokollerde geçerli sayıldığı için saldırgan daha ucuza alım veya daha pahalıya satış yaparak kazanç sağlar.

Bir diğer sık rastlanan açıklık ise reentrancy, yani bir sözleşmenin işlem tamamlanmadan yeniden çağrılmasıdır. Bu, özellikle ERC-777 veya eski yapıdaki token kontratlarında büyük risk oluşturur. Ayrıca, zayıf oracle sistemleri de saldırganların farklı fiyat kaynaklarını yanıltarak avantaj sağlamasına olanak tanır. Tüm bu açıklar, flash loan’lar ile birleştiğinde zincirleme bir güvenlik zafiyeti oluşturur.

DeFi Protokolleri Neden Flash Loan’lara Karşı Kırılgan?

DeFi protokolleri genellikle kompozit ve modüler yapılarda tasarlanır; bu da bir protokolün, başka bir protokolün verisine veya işlevine bağımlı olmasına neden olur. Özellikle oracle verilerine güvenmek zorunda kalan protokoller, flash loan ile yapılan ani piyasa değişimlerine karşı savunmasız hale gelir. Bir blok içinde gerçekleşen bu işlemler, normal piyasa dinamiklerinin dışına çıkarak algoritmik hatalara yol açabilir.

Ayrıca çoğu DeFi uygulaması, işlem öncesi ve sonrası durum farklarını anlık olarak kontrol etmez. Bu da, işlemin “başarılı” görünmesini sağlarken aslında manipüle edilmiş bir durum üzerinden yürütülmesine izin verir. Bu yapısal sorunlar, flash loan’ların bir araç olarak değil, doğrudan saldırı vektörü haline gelmesine neden olmaktadır.

Savunma Katmanı I: Oracle Güvenliği ve TWAP Kullanımı

Oracle güvenliği, flash loan saldırılarına karşı ilk savunma hattıdır. Birçok saldırı, oracle’ların anlık fiyat verilerine dayalı çalışmasından faydalanır. Bu nedenle TWAP (Time-Weighted Average Price) gibi zaman ağırlıklı ortalama fiyat mekanizmaları, ani fiyat dalgalanmalarının önüne geçmek için tercih edilmektedir. TWAP sisteminde, fiyat birden fazla blok boyunca ölçülür ve ortalaması alınarak sisteme uygulanır. Böylece manipülasyon için gereken zaman ve maliyet artar.

Diğer bir savunma yöntemi, çoklu oracle yapılarının kullanılmasıdır. Örneğin hem merkezi borsalar hem de farklı DeFi protokollerinden gelen fiyatlar karşılaştırmalı olarak alınır ve ciddi bir fiyat farkı olduğunda işlem iptal edilir veya geciktirilir. Bu tür doğrulama katmanları, oracle manipülasyonlarına karşı sistemin dayanıklılığını artırır ve saldırganın başarı şansını azaltır.

Savunma Katmanı II: Reentrancy Guard ve EIP-2535 (Diamond Standard)

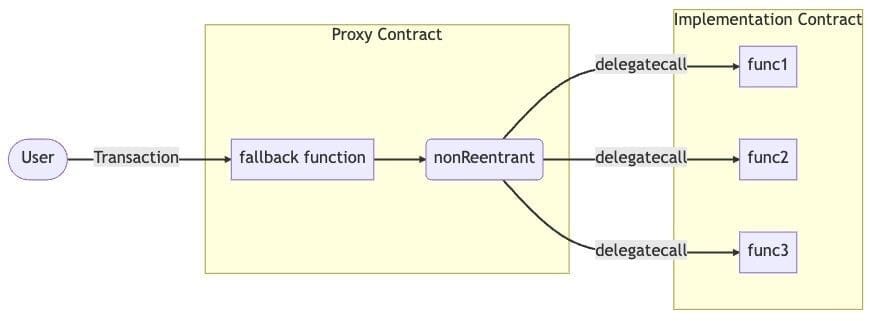

Flash loan saldırılarında sıkça kullanılan bir diğer yöntem olan reentrancy açıklarına karşı, akıllı sözleşmelerin Reentrancy Guard modülüyle korunması şarttır. Bu yapı, bir fonksiyonun içinden tekrar aynı fonksiyonun çağrılmasını engeller ve böylece işlem tam anlamıyla sonuçlanmadan dışarıdan müdahale edilmesini önler. Solidity’de nonReentrant modifiyer’i bu amaçla sıkça kullanılır.

Daha gelişmiş bir mimari yaklaşım ise EIP-2535 Diamond Standard’dır. Bu yapı, modüler ve güncellenebilir kontrat sistemleri oluşturulmasına olanak tanır. Diamond mimarisi, farklı işlevlerin bağımsız modüller olarak çalışmasını sağlar, böylece bir sözleşme içinde çok sayıda işlevin aynı anda güvenli şekilde güncellenmesi ve yönetilmesi kolaylaşır. Flash loan savunmalarında bu esneklik, kritik öneme sahiptir.

Flash Loan Koruması İçin Örnek Protokol Yaklaşımları (Aave, Compound, Balancer)

Flash loan konseptini ilk kez ortaya atan Aave, bu sistemin kötüye kullanılmasını önlemek için birçok güvenlik önlemi geliştirmiştir. Aave’nin savunma yaklaşımı, kredi sağlanan fonların yalnızca belirli işlemler için kullanılmasına ve kredi blok sonuna kadar geri ödenmezse tüm işlemin iptal edilmesine dayanır. Ayrıca protokol, oracle kaynaklarını optimize ederek fiyat manipülasyonuna karşı savunma katmanları geliştirmiştir.

Compound ise likidite sağlayıcılarını ve teminatlandırmayı merkeze alan sisteminde, likidite daralması ve fiyat kaymaları durumunda otomatik teminat tasfiyesi limitlerini sıkılaştırarak savunma sağlar. Balancer gibi otomatik piyasa yapıcılar da, ani fiyat değişikliklerine karşı havuz parametrelerini ve slippage oranlarını dinamik biçimde ayarlayarak flash loan saldırılarına karşı daha dirençli hale gelmiştir.

Formal Verification: Kodun Matematiksel Olarak Kanıtlanması

Formal verification, akıllı sözleşme kodunun olası tüm durumlarda belirli güvenlik ilkelerine göre davranacağını matematiksel olarak kanıtlayan bir süreçtir. Bu yöntem, özellikle kritik fonksiyonlara sahip DeFi protokolleri için büyük önem taşır. Flash loan gibi karmaşık etkileşimlerin sebep olabileceği olasılıkları test etmek, manuel denetimlerle sınırlı kalabilir; bu nedenle matematiksel doğrulama, sistemin zayıf noktalarını önceden tespit etmede güçlü bir araçtır.

Bu süreçte, programın çıktıları belirli girdiler için formel olarak analiz edilir ve potansiyel mantık hataları, güvenlik açıkları veya işlem çatışmaları ortaya çıkarılır. Özellikle büyük fon yöneten protokollerde, Flash loan gibi zincir içi anlık etkileşimler nedeniyle oluşabilecek senaryo çeşitliliği göz önüne alındığında, formal verification uygulamaları artık bir tercih değil, gereklilik haline gelmiştir.

Güvenlik Denetimleri Yeterli mi? Topluluk Tabanlı Denetim Modelleri

Günümüzde birçok protokol, dış kaynaklı güvenlik firmalarına bağımsız denetim yaptırarak güvenliği sağlamaya çalışsa da bu yöntemler tek başına yeterli değildir. Çünkü bazı saldırılar, yalnızca gerçek zincir üstü etkileşimlerde ortaya çıkan dinamik koşullarda gerçekleşebilir. Bu nedenle topluluk tabanlı denetim modelleri, ekosistemin güvenliğini artırmak için alternatif bir yol sunar. Code4rena, Immunefi ve Sherlock gibi platformlar, geliştirici ve araştırmacı topluluklarını ödül programları aracılığıyla potansiyel açıkları bulmaya teşvik eder. Bu yaklaşım, çok daha geniş bir güvenlik denetimi sağlar ve farklı bakış açılarıyla tespit edilmesi zor açıklara ulaşılabilir. Aynı zamanda, topluluk katkısını güçlendiren bu modeller, merkeziyetsiz yönetim anlayışına da daha uygundur.